Pillole

Esplode lo scandalo su "Pressure Cooker", la gigantesca quantità di dati anche sensibili che Europol, l'agenzia di polizia europea, avrebbe raccolto e conservato illecitamente su milioni di persone per anni

Tre attivissime testate di giornalismo d’inchiesta, Correctiv, Wearesolomon e Computer Weekly, hanno scoperto che l’Europol, l’ente che coordina le polizie del vecchio continente, ha creato e gestito per anni piattaforme segrete piene di dati. Dati che non dovevano essere raccolti. Su milioni di persone. Qualsiasi persona, anche le più lontane dalle inchieste giudiziarie. Dati che non avrebbero dovuto raccogliere, né conservare. Dati che l’Europol ha gestito “illegalmente”, che ha detto e ripetuto di non aver raccolto. Ed ancora non si è capito se della vicenda si possa parlare al passato.

L’inchiesta delle tre testate è stata minuziosa, si è avvalsa della richiesta di poter visionare i pochi documenti ufficiali accessibili, si è basata – molto, moltissimo – sui documenti, le email “riservate” che sono state fatte arrivare alle redazioni. Si è basata sulle “confessioni” di diversi ex dirigenti dell’Europol, che hanno scelto di restare anonimi ma tutte ampiamente verificate.

La puntata 131 del podcast di Simone Pieranni parte dalle proteste dei dipendenti di Palantir contro il coinvolgimento dell'azienda nella brutalità dell'ICE e nella guerra in Iran e arriva a raccontarci perché, e come, la Silicon Valley vuole dominare il mondo.

Ma è nella seconda parte che il podcast è più interessante.

- l'ascesa della tecnologia patriottica

Stiamo assistendo alla progressiva e inesorabile fuzione tra i confini civili e quelli militari. Le aziende commerciali di AI non si limitano più a formire servizi alle aziende o ai consumatori. Sono ormai organicamente incorporate negli ecosistemi di sicurezza nazionale e di difesa. - il boom del cosiddetto Dual Use.

la tecnologia civile applicata scopi bellici. La spesa militare globale intanto ha raggiunto livelli che non si vedevano dai primi anni della guerra fredda e l'Ukraina ha funzionato come un enorme laboratorio di guerra per le AI. - la ricerca di un'intelligenza artificiale sovrana.

Fino a pochi anni fa dipendere dai software americani era considerato normale, quasi inevitabile. Oggi è percepito come una minaccia esistenziale alla sicurezza nazionale. I governi del resto del mondo hanno capito che chi controlla l'infrastruttura tecnologica ha il potere di spegnere un intero paese. - il rischio di una gigantesca bolla finanziaria

Per mantenere questa egemonia sempre più sfuggente le grandi aziende americane stanno bruciando capitali a un ritmo insostenibile. Se la bolla dovesse scoppiare perché le IA non genera i profitti civili sperati, l'intera corsa globale si riconfigurerebbe

Ascolta il podcast

Un podcast di Fabrizio C.

Nella prima settimana Piede Sinistro entra nel cuore pulsante del capitalismo nell'era delle Big Tech. C’è chi lo definisce anarcocapitalismo, chi parla di tecnofascismo o tecnofeudalesimo. Ma, al di là delle etichette, quello che vogliamo fare è scoperchiare la realtà dei fatti: la tecnologia oggi non è un servizio per il cittadino, ma il motore di un’infrastruttura di controllo senza precedenti. Siamo davanti a un sistema dove le stesse aziende che hanno costruito il nostro mondo digitale hanno trasformato le nostre vite in dati e la nostra identità in merce.

Fabrizio C unisce i puntini mostrando che le tecnologie non sono neutrali. Risentono della cultura e degli obbiettivi di chi le progetta e le realizza. Nel caso delle Big Tech lo scopo non è certamente il bene comune. Ma siccome il pessimismo va lasciato a tempi migliori, la serie codice nero si conclude con una voce di speranza che accenna all'esistenza di alternative tecnologiche solide, pronte all'uso. Si trattra di volontà. Politica e personale!

Piede Sinistro è un podcast di approfondimento, analisi e racconto di notizie, attualità e non solo. Uno spazio che non punta a dare risposte, ma a fornire chiavi di lettura e strumenti per affrontare la complessità del presente in autonomia.

Pensata come misura di tutela, la verifica dell’età rischia di creare più problemi di quanti ne risolva, tra inefficacia, perdita di privacy e maggiore centralizzazione del controllo online

I governi di mezzo mondo stanno imponendo la verifica dell’età per un crescente numero di servizi su Internet, come una misura di tutela per i minori. In realtà stanno aggravando la raccolta di dati su tutto quel che facciamo in rete, usando argomenti che confondono la moderazione dei contenuti con il ruolo educativo di genitori e scuole.

Di verifica dell’età obbligatoria per l'accesso a certi servizi di rete se ne parla da tanto. Dovrebbe servire, si dice spesso, a limitare l'accesso dei minori alla pornografia, al gioco d'azzardo o a contenuti particolarmente espliciti. Ma in un numero crescente di casi i controlli si stanno estendendo a social network, piattaforme video, servizi di messaggistica, giochi e motori di ricerca e perfino agli stessi sistemi operativi che girano su computer e telefonini.

È indubbio che vi siano al mondo contenuti inadatti ai minori, ma anche che le piattaforme online usino tecniche sempre più aggressive per manipolare menti poco allenate al pensiero critico.

Ma che forma assumerà Internet quando l'accesso sarà subordinato all'identificazione tramite dati personali? Oggi chi propone la verifica dell’età la presenta come uno strumento di protezione, ma la implementa come un dispositivo di blocco. Non interviene solo sui contenuti: ridefinisce il rapporto tra utenti, piattaforme, browser, sistemi operativi, fornitori di identità e autorità pubbliche. Per sostenere i minori nel loro rapporto con l'ambiente digitale si chiede a tutti di dimostrare la propria identità a partire da documenti ufficiali. Questo non è un semplice dettaglio tecnico, ma un cambiamento estremamente pericoloso dell'architettura dell'informazione in rete.

Da domenica 15 fino a mercoledì 18 marzo Peter Thiel, co-fondatore di PayPal, uno dei primi sostenitori di Facebook e fondatore di Palantir, la società di sorveglianza utilizzata dalle agenzie di difesa e intelligence degli Stati Uniti, è a Roma, ufficialmente per tenere seminari sull’anticristo e altri temi che tengono insieme religione e Intelligenza Artificiale. Gli incontri si svolgono in un luogo segreto e sono rivolti a una platea selezionata.

La reinterpretazione dell’Apocalissi e dell’anticristo da parte di Thiel ci dicono molto su come le élite della Silicon Valley stanno reinterpretando il linguaggio apocalittico per i propri scopi. Quelle che possono sembrare bizzarre teorie messianiche manifestano la visione della storia e del mondo (e della loro potenziale fine) di una delle persone più influenti della Silicon Valley e degli Stati Uniti che pone la tecnologia come motore centrale del cambiamento sociale e ne lega i destini a doppio vincolo con quelli dell’intera umanità.

[...]

Per l’Europa, scriveva in questo approfondimento Anton Shekhovtsov, la sfida è esistenziale: resistere a un modello che trasforma i cittadini in utenti di infrastrutture private e le nazioni in entità frammentate. Difendere lo Stato di diritto oggi significa sottrarre la governance del futuro al solo dominio della tecnica e del grande capitale.

[...]

Le aziende legate a Thiel stanno già facendo accordi coi governi europei, scrive Domani: hanno partnership col ministero della Difesa britannico, con quello tedesco per le armi autonome; Palantir ha un accordo anche con quello degli Interni francese. L’anno scorso ha ottenuto contratti con la NATO nel campo dell’intelligenza artificiale.

Per quanto riguarda l’Italia, ricostruisce in un altro articolo sempre Domani, i rapporti tra Palantir e le nostre istituzioni sono continuativi e strutturati da oltre 10 anni. Tra contatti con il ministero della Difesa, collaborazioni nel settore sanitario e manifatturiero, Palantir sembra muoversi all’interno di una rete di relazioni che coinvolge istituzioni pubbliche, aziende e ambienti accademici.

Il Tribunale commerciale di Zurigo è chiamato a decidere nei prossimi giorni su una causa intentata dal colosso americano contro la rivista Republik - La questione ha avuto un’eco mediatica enorme ed è finita addirittura nelle aule dei Parlamenti di Gran Bretagna e Germania.

Nei prossimi giorni, il Tribunale commerciale di Zurigo sarà chiamato a esprimersi su un’azione «contro-dichiarativa» intentata dall’americana Palantir contro il portale giornalistico-investigativo zurighese Republik. Quest’ultimo, l’8 e il 9 dicembre scorsi aveva pubblicato un’inchiesta in due puntate sulla presenza di Palantir in Svizzera. E aveva rivelato come l’azienda di data intelligence di Denver (Colorado) non fosse mai riuscita, in sette anni, a ottenere contratti con le strutture civili e militari elvetiche, nonostante un pressing continuo e costante ad altissimo livello.

Per anni «lo Stato Maggiore dell’Esercito della Confederazione ha valutato i prodotti» e i software di Palantir e, alla fine, in un rapporto che, di fatto, è l’asse portante dell’inchiesta di Republik, ne ha sconsigliato l’uso per il pericolo concreto ed «elevato» che «i dati fossero trasmessi al Governo degli Stati Uniti». Fortissime preoccupazioni sono state espresse anche «riguardo ai rischi reputazionali associati a Palantir», società sostenuta dall’amministrazione di Washington. Un’azienda tecnologica, scrive ancora Republik, tra le «più controverse al mondo».

Nella puntata di oggi con Privacy Network e STRALI si parla del Sistema Riconoscimento Automatico Immagini utilizzato daalle forze dell'ordine italiane.

Privacy Network & STRALI stanno indagando l’utilizzo di SARI Enterprise per capire quanto viene usato, se funziona, se è compatibile con la protezione dei dati personali, che bias emergono.

Cosa permette di fare? Chi lo utilizza? Da quanto tempo?

E AFIS (il database delle persone foto-segnalate)?

Il Dipartimento di Sicurezza Nazionale ha inviato centinaia di richieste alle principali piattaforme online, tra le quali anche Reddit e Discord, per conoscere i dati identificativi degli account ostili alle attività dell’ICE.

Secondo il New York Times, le società coinvolte, tra cui Google, Meta (proprietaria di Instagram, Threads e Facebook), Reddit e Discord, avrebbero ricevuto mandati amministrativi con cui il governo chiedeva nomi, email, numeri di telefono e altri dati utili a scoprire i titolari degli account che nelle scorse settimane si sono esposti nel criticare le attività di quella che molti definiscono la milizia anti-immigrati di Trump. Fonti governative e dipendenti delle aziende, citati dal quotidiano statunitense, riferiscono che alcune richieste sarebbero state soddisfatte, benché le piattaforme non siano obbligate per legge a consegnare tali informazioni.

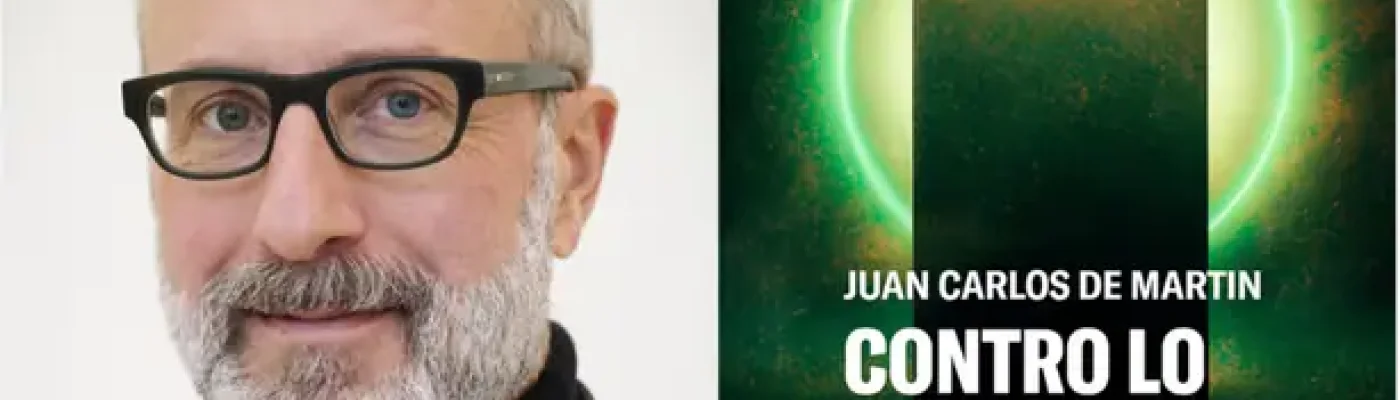

Nelle cinque puntate Juan Carlos De Martin, Co-Direttore del centro Nexa, seguendo il filo logico del suo libro del 2023 dedicato allo stesso argomento, racconta la storia e le implicazioni di una tecnologia rivoluzionaria, necessaria e utile, ma opaca e infedele.

Dispositivi tecnologici che impattano pesantemente sulle nostre vite e il cui controllo è nelle sole mani delle big tech. Algoritmi e sensori che predano i dati di cittadini spesso inconsapevoli, talvolta senza strumenti. La politica che fatica a tenere il passo: scarsa conoscenza, inquadramenti tardivi e qualche volta inefficaci. Eppure il governo della tecnologia ha bisogno della politica e delle democrazie, di decisori e di cittadini.

“Il ciberspazio è quel posto in cui si trovano tutti i vostri soldi, a parte il contante che avete in tasca” era una frase di John Perry Barlow che citavo spesso a fine anni ’90. Una volta mi invitarono a parlare di digitale a una piccola conferenza in ambito bancario e mi presi la soddisfazione di dirglielo. Non mi hanno più chiamato.

Questo per dire che il danaro è già digitale da quel dì, e precisamente dal 1971, quando Nixon fece crollare il sistema della parità aurea e della convertibilità della valuta in oro. Da quel momento, le banche centrali possono creare moneta dal nulla, semplicemente mandandola in stampa. Ovviamente, occorrono delle cautele, perché se un Paese normale stampa troppa moneta, quella perde di valore, quindi non è una cosa che si fa a cuor leggero. Tranne gli Stati Uniti, che stampano a destra e a manca perché tanto il dollaro è sempre il dollaro. Fin che dura.

Cominciamo col dire una cosa: il settore dei pagamenti elettronici è saldamente in mano americana. E questo oggi è un problema. Perché?

Perché la Corte Penale Internazionale dell’Aja, ha emesso un mandato di cattura per genocidio contro Netanyahu , Trump si è risentito e Microsoft ha chiuso gli account prima del presidente, e poi di tutto il personale della Corte.

Il vero problema dell’euro digitale non è un problema tecnico, è un problema politico: la moneta digitale, senza salvaguardie di un rigore che non abbiamo ancora mai visto, è il perfetto strumento di sorveglianza di massa.

Articolo completo qui

Si può anche ascoltare il relativo podcast di Walter Vannini (Dataknightmare)